VIRUS DE PROGRAMA EJECUTABLE

Este tipo de virus fueron los primeros que lograron expansión masiva. Afecta a los programas ejecutables, que son los archivos binarios cuyos contenidos se interpretan por la computadora como programas y que generalmente, bajo el sistema operativo Windows, tienen las extensiones .exe, .com, .dll, .sys, .pif

Este tipo de virus se une al programa huésped utilizando las más variadas técnicas. Generalmente, una vez que es ejecutado por vez primera, queda residente en la memoria del sistema y continúa infectando otros archivos ejecutables.

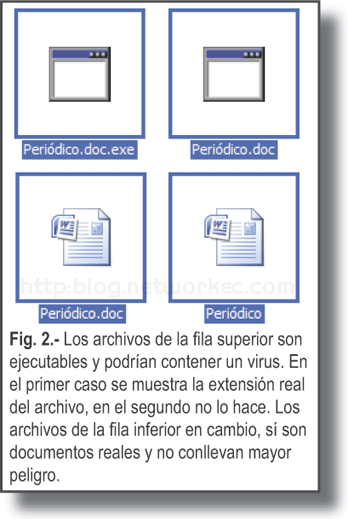

Las versiones recientes de Microsoft Windows (9x, Me, NT, 2000, 2003, XP y Vista) ocultan las extensiones de los archivos que son conocidos para él. Esto ha sido aprovechado por los creadores de virus para tratar de engañar a los usuarios más crédulos e inexpertos y de esta manera hacer pasar por documentos, imágenes u otros tipos de archivos a programas ejecutables, los cuales son cargados en la memoria una vez que el usuario lo inicia. Para evitar esto, es recomendable que el usuario “desactive” la opción de “Ocultar las extensiones de archivo para tipos de archivo conocido” (Fig. 1). Así, los usuarios podríamos protegernos de las dobles extensiones con las que se distribuyen muchos virus actualmente

VIRUS RESIDENTES EN MEMORIA

Su finalidad es la de tomar el control de las acciones realizadas por el sistema operativo de y el usuario. Cuando algún tipo de archivo que puede ser infectado por el virus es accedido en el sistema, se “contamina”. Lógicamente para que el virus logre residir en la memoria, el usuario (o el sistema) previamente deberá de haber recibido y ejecutado un archivo infectado.

VIRUS DE SECTOR DE ARRANQUE

El sector de booteo o sector de arranque se encuentra en los primeros 512 bytes de un disco. Su capacidad de contener código ejecutable puede ser aprovechada por algún virus, el cual almacena el sector de booteo original en otro sector del disco. De esta manera asegura ejecutarse cada vez que se arranca desde el disco infectado.

Su distribución era inicialmente por medio de discos flexibles o diskettes, infectando discos duros y cualquier otro diskette que se utilizara en sistemas infectados. Actualmente y con el advenimiento de nuevas unidades de almacenamiento, como memorias USB y tarjetas de memoria, los discos flexibles dejaron de ser los principales medios de infección “a favor” de los nuevos dispositivos. Y aunque no infecten el sector de booteo de éstas unidades, se aprovechan de la funcionabilidad de reproducción automática de muchos sistemas operativos, principalmente Windows, para infectar nuevos sistemas.

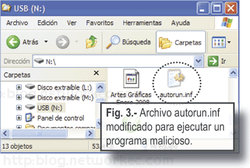

Son muy pocos los dispositivos USB que poseen protección de escritura por hardware (algo así como la protección de escritura en los diskettes), por lo que la mayoría de estos medios de almacenamiento están potencialmente indefensos frente a posibles infecciones virales informáticas. Una de las formas viables de protección es desactivar la reproducción automática de estos sistemas. Puede encontrar una guía para hacerlo en BJ-BlackCat’s Blog. Si no desea desactivar la reproducción automática de sus dispositivos, evite abrir directamente una unidad de memoria haciendo doble clic sobre ella, pues si contiene algún archivo deliberadamente modificado (autorun.inf) para activar algún virus, el sistema se verá comprometido (sobre todo si no tiene protección antivirus) pues el código malicioso será activado, infectando al sistema e infectando nuevos dispositivos cada vez que los conecte.

Su distribución era inicialmente por medio de discos flexibles o diskettes, infectando discos duros y cualquier otro diskette que se utilizara en sistemas infectados. Actualmente y con el advenimiento de nuevas unidades de almacenamiento, como memorias USB y tarjetas de memoria, los discos flexibles dejaron de ser los principales medios de infección “a favor” de los nuevos dispositivos. Y aunque no infecten el sector de booteo de éstas unidades, se aprovechan de la funcionabilidad de reproducción automática de muchos sistemas operativos, principalmente Windows, para infectar nuevos sistemas.

Son muy pocos los dispositivos USB que poseen protección de escritura por hardware (algo así como la protección de escritura en los diskettes), por lo que la mayoría de estos medios de almacenamiento están potencialmente indefensos frente a posibles infecciones virales informáticas. Una de las formas viables de protección es desactivar la reproducción automática de estos sistemas. Puede encontrar una guía para hacerlo en BJ-BlackCat’s Blog. Si no desea desactivar la reproducción automática de sus dispositivos, evite abrir directamente una unidad de memoria haciendo doble clic sobre ella, pues si contiene algún archivo deliberadamente modificado (autorun.inf) para activar algún virus, el sistema se verá comprometido (sobre todo si no tiene protección antivirus) pues el código malicioso será activado, infectando al sistema e infectando nuevos dispositivos cada vez que los conecte.

Macrovirus o virus de macro

Las aplicaciones ofimáticas (tales como Microsoft Office y OpenOffice) en su afán de mejorar la experiencia del usuario, implementaron la capacidad de ejecutar macros e incluir lenguajes de programación para poder automatizar algunas funciones. De esto se han aprovechado los virus de macro. Si el programa (como Word o Excel) abre un documento infectado con un virus de este tipo, una parte de la aplicación se infecta e infectará cada nuevo documento que cree, además de cada documento que sea editado o tratado con la aplicación infectada.

Para impedir esto, lo más conveniente es evitar la ejecución de macros en archivos cuya fuente no sea fiable o que no conozcamos. Aplicaciones como Word y Excel advierten en este sentido con una ventana de mensaje que el documento incorpora macros y solicita confirmación para su apertura.

Para impedir esto, lo más conveniente es evitar la ejecución de macros en archivos cuya fuente no sea fiable o que no conozcamos. Aplicaciones como Word y Excel advierten en este sentido con una ventana de mensaje que el documento incorpora macros y solicita confirmación para su apertura.

VIRUS DE CORREO ELECTRÓNICO

Actualmente no hay duda de la supremacía que tiene el correo electrónico en las comunicaciones actuales. Esto hizo que los creadores de virus y malware centraran su atención en este medio de comunicación como blanco de sus ataques y así poderlo utilizar como un efectivo medio de distribución e infección.

Generalmente explotan diferentes técnicas de ingeniería social (la práctica de obtener información confidencial a través de la manipulación de usuarios legítimos). También son aprovechadas las vulnerabilidades de los clientes de correo electrónico utilizados para enviar o recibir mensajes (como Outlook Express), del sistema operativo (como Windows) o de alguno de sus componentes.

Su forma de reproducción habitualmente siempre es la misma:

Generalmente explotan diferentes técnicas de ingeniería social (la práctica de obtener información confidencial a través de la manipulación de usuarios legítimos). También son aprovechadas las vulnerabilidades de los clientes de correo electrónico utilizados para enviar o recibir mensajes (como Outlook Express), del sistema operativo (como Windows) o de alguno de sus componentes.

Su forma de reproducción habitualmente siempre es la misma:

- Un usuario recibe un mensaje de correo electrónico con un virus.

- El mensaje es abierto o visualizado, ejecutando el virus que a su vez infecta al sistema o la computadora.

- El virus generalmente tiene la capacidad de auto-enviarse a la lista de contactos del usuario en el sistema infectado, para continuar así su cadena de reproducción.

ALGUNOS VIRUS

GUSANOS

Un gusano informático (también llamado IWorm por su apócope en inglés, I de Internet,Worm de gusano) es un malware que tiene la propiedad de duplicarse a sí mismo. Los gusanos utilizan las partes automáticas de un sistema operativo que generalmente son invisibles al usuario.Los gusanos informáticos se propagan de ordenador a ordenador, pero a diferencia de un virus, tiene la capacidad a propagarse sin la ayuda de una persona.Lo más peligroso de los worms o gusanos informáticos es su capacidad para replicarse en tu sistema, por lo que tu ordenador podría enviar cientos o miles de copias de sí mismo, creando un efecto devastador enorme

TROYANO

En informática, se denomina troyano o caballo de Troya (traducción literal del inglés Trojan horse) a un software malicioso que se presenta al usuario como un programa aparentemente legítimo e inofensivo pero al ejecutarlo ocasiona daños.El término troyano proviene de la historia del caballo de Troya mencionado en la Ilíada de Homero. Los troyanos pueden realizar diferentes tareas, pero, en la mayoría de los casos crean una puerta trasera (en inglés backdoor) que permite la administración remota a un usuario no autorizado.

Un troyano no es de por sí, un virus informático,aún cuando teóricamente pueda ser distribuido y funcionar como tal. La diferencia fundamental entre un troyano y un virus, consiste en su finalidad. Para que un programa sea un "troyano" sólo tiene que acceder y controlar la máquina anfitriona sin ser advertido, normalmente bajo una apariencia inocua (derivado del latín significa "no hace daño"). Al contrario que un virus, que es un huésped destructivo, el troyano no necesariamente provoca daños porque no es su objetivo

PROPOSITOS

Los troyanos están diseñados para permitir a un individuo el acceso remoto a un sistema. Una vez ejecutado el troyano, el individuo puede acceder al sistema de forma remota y realizar diferentes acciones sin necesitar permiso. Las acciones que el individuo puede realizar en el equipo remoto, dependen de los privilegios que tenga el usuario en el ordenador remoto y de las características del troyano

Algunas de las operaciones que se pueden llevar a cabo en el ordenador remoto son:

Un troyano no es de por sí, un virus informático,aún cuando teóricamente pueda ser distribuido y funcionar como tal. La diferencia fundamental entre un troyano y un virus, consiste en su finalidad. Para que un programa sea un "troyano" sólo tiene que acceder y controlar la máquina anfitriona sin ser advertido, normalmente bajo una apariencia inocua (derivado del latín significa "no hace daño"). Al contrario que un virus, que es un huésped destructivo, el troyano no necesariamente provoca daños porque no es su objetivo

PROPOSITOS

Los troyanos están diseñados para permitir a un individuo el acceso remoto a un sistema. Una vez ejecutado el troyano, el individuo puede acceder al sistema de forma remota y realizar diferentes acciones sin necesitar permiso. Las acciones que el individuo puede realizar en el equipo remoto, dependen de los privilegios que tenga el usuario en el ordenador remoto y de las características del troyano

Algunas de las operaciones que se pueden llevar a cabo en el ordenador remoto son:

- Utilizar la máquina como parte de una botnet (por ejemplo para realizar ataques de denegación de servicio o envío de spam).

- Instalación de otros programas (incluyendo otros programas maliciosos).

- Robo de información personal: información bancaria, contraseñas, códigos de seguridad.

- Borrado, modificación o transferencia de archivos (descarga o subida).

- Ejecutar o terminar procesos.

- Apagar o reiniciar el equipo.

- Monitorizar las pulsaciones del teclado.

- Realizar capturas de pantalla.

- Ocupar el espacio libre del disco duro con archivos inútiles.

- Borra el disco duro

Keyloggers

Un keylogger es un tipo de software o un dispositivo hardware específico que se encarga de registrar las pulsaciones que se realizan en el teclado, para posteriormente memorizarlas en un fichero o enviarlas a través de internet.

Suele usarse como malware del t`ñpipo daemon, permitiendo que otros usuarios tengan acceso a contraseñas importantes, como los números de una tarjeta de crédito, u otro tipo de información privada que se quiera obtener.

El registro de lo que se teclea puede hacerse tanto con medios de hardware como de software. Los sistemas comerciales disponibles incluyen dispositivos que pueden conectarse al cable del teclado (lo que los hace inmediatamente disponibles pero visibles si un usuario revisa el teclado) y al teclado mismo (que no se ven pero que se necesita algún conocimiento de como soldarlos para instalarlos en el teclado). Escribir aplicaciones para realizar keylogging es trivial y, como cualquier programa computacional, puede ser distribuido a través de un troyano o como parte de un virus informático o gusano informático. Se dice que se puede utilizar un teclado virtual para evitar esto, ya que sólo requiere clics del ratón. Sin embargo, las aplicaciones más nuevas también registran screenshots al realizarse un click, que anulan la seguridad de esta medida.

Suele usarse como malware del t`ñpipo daemon, permitiendo que otros usuarios tengan acceso a contraseñas importantes, como los números de una tarjeta de crédito, u otro tipo de información privada que se quiera obtener.

El registro de lo que se teclea puede hacerse tanto con medios de hardware como de software. Los sistemas comerciales disponibles incluyen dispositivos que pueden conectarse al cable del teclado (lo que los hace inmediatamente disponibles pero visibles si un usuario revisa el teclado) y al teclado mismo (que no se ven pero que se necesita algún conocimiento de como soldarlos para instalarlos en el teclado). Escribir aplicaciones para realizar keylogging es trivial y, como cualquier programa computacional, puede ser distribuido a través de un troyano o como parte de un virus informático o gusano informático. Se dice que se puede utilizar un teclado virtual para evitar esto, ya que sólo requiere clics del ratón. Sin embargo, las aplicaciones más nuevas también registran screenshots al realizarse un click, que anulan la seguridad de esta medida.

spyware

El spyware o programa espía es un software que recopila información de un ordenador y después transmite esta información a una entidad externa sin el conocimiento o el consentimiento del propietario del ordenador. El término spyware también se utiliza más ampliamente para referirse a otros productos que no son estrictamente spyware. Estos productos, realizan diferentes funciones, como mostrar anuncios no solicitados (pop-up), recopilar información privada, redirigir solicitudes de páginas e instalar marcadores de teléfono.

Un spyware típico se auto instala en el sistema afectado de forma que se ejecuta cada vez que se pone en marcha el ordenador (utilizando CPU y memoria RAM, reduciendo la estabilidad del ordenador), y funciona todo el tiempo, controlando el uso que se hace de Internet y mostrando anuncios relacionados.

Sin embargo, a diferencia de los virus, no se intenta replicar en otros ordenadores, por lo que funciona como un parásito.

Sin embargo, a diferencia de los virus, no se intenta replicar en otros ordenadores, por lo que funciona como un parásito.

Las consecuencias de una infección de spyware moderada o severa (aparte de las cuestiones de privacidad) generalmente incluyen una pérdida considerable del rendimiento del sistema (hasta un 50% en casos extremos), y problemas de estabilidad graves (el ordenador se queda "colgado"). También causan dificultad a la hora de conectar a Internet. Algunos ejemplos de programas espía conocidos son Gator, o Bonzi Buddy