LAS 10 PLAGAS QUE ATERRORIZARON EL MUNDO

Creeper

Creeper (Enredadera) fue un Programa informático experimental autoreplicante escrito por Bob Thomas en la BBN en 1971. No estaba diseñado para causar daño sino para comprobar si se podía crear un programa que se moviera entre ordenadores. Es comúnmente aceptado como el primer virus informático pese a no existir el concepto de virus en 1971. Creeper infectaba ordenadores DEC PDP-10 que utilizaban el sistema operativo TENEX.

Creeper se extendía mediante ARPANET y se copiaba a si mismo al sistema objetivo, donde mostraba el mensaje "I'm the creeper, catch me if you can!" (Soy la enredadera, atrapame si puedes). Creeper comenzaba a imprimir un archivo, pero se detenía, buscaba otro sistema TENEX y si encontraba otro TENEX en red se copiaba a este (incluyendo su estado, archivos, etc...), y entonces se ejecutaba en el nuevo ordenador, mostrando de nuevo el mensaje.

El programa raramente se replicaba de verdad, sino que unicamente 'saltaba' de un ordenador a otro, eliminándose del ordenador anterior, por ello Creeper nunca se instalaba en un solo ordenador, sino que se movía entre los distintos ordenadores de una misma red.

Creeper se extendía mediante ARPANET y se copiaba a si mismo al sistema objetivo, donde mostraba el mensaje "I'm the creeper, catch me if you can!" (Soy la enredadera, atrapame si puedes). Creeper comenzaba a imprimir un archivo, pero se detenía, buscaba otro sistema TENEX y si encontraba otro TENEX en red se copiaba a este (incluyendo su estado, archivos, etc...), y entonces se ejecutaba en el nuevo ordenador, mostrando de nuevo el mensaje.

El programa raramente se replicaba de verdad, sino que unicamente 'saltaba' de un ordenador a otro, eliminándose del ordenador anterior, por ello Creeper nunca se instalaba en un solo ordenador, sino que se movía entre los distintos ordenadores de una misma red.

ILoveYou

ILoveYou (o VBS/LoveLetter) es un gusano informático escrito en VBScript. En mayo del 2000 infectó aproximadamente 50 millones de computadores provocando pérdidas de más de 5.500 millones de dólares.

El virus se propagó rápidamente por todo el mundo. El 13 de mayo de 2000 se habían reportado 50 millones de infecciones alrededor del globo,cifra que representaba al 10 por ciento del total de computadores con conexión a Internet en esa época. El virus atacó a El Pentágono, la CIA, el Parlamento Británico y las grandes empresas. En España, por ejemplo, el 80 por ciento de las empresas sufrieron los ataques del virus. Se estimó que el monto de los daños causados fue entre 5.5 a 8.7 miles de millones de dólares,derivados principalmente del trabajo de eliminación de los gusanos de los sistemas infectados.

Por otra parte, este hecho dejó en manifiesto en Filipinas la necesidad de contar con una legislación regulatoria de la actividad en Internet. Por lo mismo, el 14 de junio de 2000 se dictó la Ley N°8.792, que actualmente, en su Sección 33 sanciona la introducción de virus computacionales y otros con el objetivo de dañar mensajes de datos y documentos electrónicos. Con todo, no pudo ser aplicada en contra de Onel de Guzmán, puesto que el hecho tipificado (la liberación del virus) había sido ejecutado antes de la entrada en vigencia de esta ley penal

El virus se propagó rápidamente por todo el mundo. El 13 de mayo de 2000 se habían reportado 50 millones de infecciones alrededor del globo,cifra que representaba al 10 por ciento del total de computadores con conexión a Internet en esa época. El virus atacó a El Pentágono, la CIA, el Parlamento Británico y las grandes empresas. En España, por ejemplo, el 80 por ciento de las empresas sufrieron los ataques del virus. Se estimó que el monto de los daños causados fue entre 5.5 a 8.7 miles de millones de dólares,derivados principalmente del trabajo de eliminación de los gusanos de los sistemas infectados.

Por otra parte, este hecho dejó en manifiesto en Filipinas la necesidad de contar con una legislación regulatoria de la actividad en Internet. Por lo mismo, el 14 de junio de 2000 se dictó la Ley N°8.792, que actualmente, en su Sección 33 sanciona la introducción de virus computacionales y otros con el objetivo de dañar mensajes de datos y documentos electrónicos. Con todo, no pudo ser aplicada en contra de Onel de Guzmán, puesto que el hecho tipificado (la liberación del virus) había sido ejecutado antes de la entrada en vigencia de esta ley penal

Melissa

Es un virus macro que infecta documentos de Microsoft Office. También conocido como "W97M", "Simpsons" (en referencia a los dibujos animados estadounidenses), "Kwyjibo" ó "Kwejeebo", (en referencia a Bart Simpson cuando juega a poner esta palabra imaginaria en el Scrabble y debido a que en el código del virus dice “written by Kwyjibo”)

El 26 de marzo de 1999 y en apenas unos días, protagonizó uno de los casos de infección masiva más importantes de la historia de los virus informáticos. De hecho, compañías como Microsoft, Intel o Lucent Technologies tuvieron que bloquear sus conexiones a Internet debido a la acción de Melissa.Melissa se distribuyó por primera vez en la discusión del grupo de noticias Usenet:alt.sex. El virus estaba dentro de un archivo llamado "List.doc", que decía contener una lista de contraseña con las que se permitia el acceso a 80 sitios web pornográficos. La forma original del virus fue enviada por e-mail a muchas personas

Melissa se puede propagar en los procesadores de textos Microsoft Word 97 y Word 2000 y Microsoft Excel 97, 2000 y 2003. Se puede enviar así mismo por correo electrónico desde Microsoft Outlook 97 o 98, enviándolo a los primeros 50 contactos de la libreta de direcciones en un email que marca

El 26 de marzo de 1999 y en apenas unos días, protagonizó uno de los casos de infección masiva más importantes de la historia de los virus informáticos. De hecho, compañías como Microsoft, Intel o Lucent Technologies tuvieron que bloquear sus conexiones a Internet debido a la acción de Melissa.Melissa se distribuyó por primera vez en la discusión del grupo de noticias Usenet:alt.sex. El virus estaba dentro de un archivo llamado "List.doc", que decía contener una lista de contraseña con las que se permitia el acceso a 80 sitios web pornográficos. La forma original del virus fue enviada por e-mail a muchas personas

Melissa se puede propagar en los procesadores de textos Microsoft Word 97 y Word 2000 y Microsoft Excel 97, 2000 y 2003. Se puede enviar así mismo por correo electrónico desde Microsoft Outlook 97 o 98, enviándolo a los primeros 50 contactos de la libreta de direcciones en un email que marca

CORE WAR

En 1949 un grupo de programadores crearon el primer virus, un programa denominado Core War desarrollado en los laboratorios de Bell Computers, que ejecutaba programas que poco a poco disminuía la capacidad de memoria de los ordenadores. En realidad, Core War no fue un virus informático, sino más bien un juego mediante el cual se propagó uno de los primeros software con características maliciosas.

En el año de 1972, Robert Thomas Morris, hijo de uno de los creadores del Core War, desarrolló un nuevo virus, el Creeper. Este virus atacaba los IBM 360, siendo detectado por Arpanet. A pesar de que Core War marcó el comienzo de la era de los virus informáticos, en realidad Creeper fue el primer virus que incluía las características típicas de un verdadero virus.

En el año de 1972, Robert Thomas Morris, hijo de uno de los creadores del Core War, desarrolló un nuevo virus, el Creeper. Este virus atacaba los IBM 360, siendo detectado por Arpanet. A pesar de que Core War marcó el comienzo de la era de los virus informáticos, en realidad Creeper fue el primer virus que incluía las características típicas de un verdadero virus.

Blaster

También llamado Lovsan o LoveSan 3a1 es un gusano de red de Windows que se aprovecha de una vulnerabilidad en el servicio DCOM para infectar a otros sistemas de forma automática.El gusano fue detectado y liberado el día 11 de agosto de 2003. La tasa de infecciones aumentó considerablemente hasta el día 13 de agosto de 2003. Gracias al filtrado por las ISP's y la gran publicidad frente este gusano, la infección pudo frenarse.

El 29 de agosto de 2003, Jeffrey Lee Parson, de 18 años de Hopkins, Minnesota fue arrestado por crear la variante B del gusano Blaster; admitió ser el responsable y fue sentenciado a 18 meses en prisión en enero de 2005.

Efectos mas notorios

El método con el que infecta los sistemas vulnerables es bastante parecido a la que usó el gusano Sasser, aparte, deja una puerta trasera que permite la intrusión a terceros, haciendo que la máquina infectada sea fácilmente atacada por otros virus, o accesos remotos no autorizados.

El gusano se disemina al explotar un desbordamiento de buffer en el servicio DCOM para los sistemas operativos Windows afectados, para los cuales se liberó un parche un mes antes en MS03-026 y luego en MS03-039.

Está programado para realizar un ataque organizado de denegación de servicio al puerto 80 de "windowsupdate.com". sin embargo, los daños fueron mínimos debido a que el sitio era redirigido a "windowsupdate.microsoft.com". Aparte, Microsoft apagó sus servidores para minimizar los efectos.

El 29 de agosto de 2003, Jeffrey Lee Parson, de 18 años de Hopkins, Minnesota fue arrestado por crear la variante B del gusano Blaster; admitió ser el responsable y fue sentenciado a 18 meses en prisión en enero de 2005.

Efectos mas notorios

El método con el que infecta los sistemas vulnerables es bastante parecido a la que usó el gusano Sasser, aparte, deja una puerta trasera que permite la intrusión a terceros, haciendo que la máquina infectada sea fácilmente atacada por otros virus, o accesos remotos no autorizados.

El gusano se disemina al explotar un desbordamiento de buffer en el servicio DCOM para los sistemas operativos Windows afectados, para los cuales se liberó un parche un mes antes en MS03-026 y luego en MS03-039.

Está programado para realizar un ataque organizado de denegación de servicio al puerto 80 de "windowsupdate.com". sin embargo, los daños fueron mínimos debido a que el sitio era redirigido a "windowsupdate.microsoft.com". Aparte, Microsoft apagó sus servidores para minimizar los efectos.

Sasser

El virus Sasser (también conocido como W32/Sasser.worm, W32.Sasser.Worm, Worm.Win32.Sasser.a,Worm.Win32.Sasser.b o Win32.Sasser) apareció en mayo de 2004 y es un virus que explota un agujero de seguridad de LSASS (Autoridad de seguridad local), que corresponde al archivo ejecutable lsass.exe) en Windows. La aparición del primer virus en explotar la falla de seguridad en LSASS de Windows se produjo apenas dos semanas después de que se publicara la falla y se lanzaran los primeros parches correctivos. Windows NT 4.0, 2000, XP y (en menor grado) Windows Server 2003 están todos afectados

El virus Sasser está programado para ejecutar 128 procesos (1024 para la variante SasserC) que analizan una cantidad de direcciones IP aleatorias que buscan sistemas vulnerables a la falla LSASS en el puerto 455/TCP.

El virus instala un servidor FTP en el puerto 5554 para que otros equipos infectados puedan descargarlo.después, cuando encuentra un equipo vulnerable, el gusano abre un shell remoto en el equipo (en el puerto TCO 9996) y hace que el equipo remoto descargue una copia del gusano (denominada avserve.exeo avserve2.exe para la variante Sasser.B) en el directorio de Windows.

Una vez que se descargó el archivo, el virus crea un archivo llamado win.log (o win2.log para la variante Sasser.B) en el directorio c:\ que registra la cantidad de equipos que pueden estar infectados. A continuación, crea entradas en el registro para reiniciarse cada vez que el equipo se reinicie:

El virus Sasser está programado para ejecutar 128 procesos (1024 para la variante SasserC) que analizan una cantidad de direcciones IP aleatorias que buscan sistemas vulnerables a la falla LSASS en el puerto 455/TCP.

El virus instala un servidor FTP en el puerto 5554 para que otros equipos infectados puedan descargarlo.después, cuando encuentra un equipo vulnerable, el gusano abre un shell remoto en el equipo (en el puerto TCO 9996) y hace que el equipo remoto descargue una copia del gusano (denominada avserve.exeo avserve2.exe para la variante Sasser.B) en el directorio de Windows.

Una vez que se descargó el archivo, el virus crea un archivo llamado win.log (o win2.log para la variante Sasser.B) en el directorio c:\ que registra la cantidad de equipos que pueden estar infectados. A continuación, crea entradas en el registro para reiniciarse cada vez que el equipo se reinicie:

- HKLM\Software\Microsoft\Windows\CurrentVersion\Run\avserve = avserve.exe

oHKLM\Software\Microsoft\Windows\CurrentVersion\Run\

avserve.exe -> C:\%WINDIR%\avserve.exe

SOBER

El gusano Sober es una familia de gusanos informáticos que fue descubierto el 24 de octubre de 2003. Al igual que muchos gusanos, Sober se envía como un archivo adjunto de e-mail .

Los gusanos Sober debe ser descomprimido y ejecutado por el usuario. Tras la ejecución, copias Sober sí a uno de varios archivos en el directorio de Windows, dependiendo de la variante. A continuación, agrega teclas correspondientes para el registro de Windows , junto con algunos archivos vacíos en el directorio de Windows. Estos archivos vacíos se utiliza para desactivar anteriores variantes de Sober.Sober está escrito en Visual Basic y se ejecuta sólo en el Microsoft Windows plataforma.

ACCIONES

Los gusanos Sober debe ser descomprimido y ejecutado por el usuario. Tras la ejecución, copias Sober sí a uno de los siguientes archivos en el directorio de Windows: -

Los gusanos Sober debe ser descomprimido y ejecutado por el usuario. Tras la ejecución, copias Sober sí a uno de varios archivos en el directorio de Windows, dependiendo de la variante. A continuación, agrega teclas correspondientes para el registro de Windows , junto con algunos archivos vacíos en el directorio de Windows. Estos archivos vacíos se utiliza para desactivar anteriores variantes de Sober.Sober está escrito en Visual Basic y se ejecuta sólo en el Microsoft Windows plataforma.

ACCIONES

Los gusanos Sober debe ser descomprimido y ejecutado por el usuario. Tras la ejecución, copias Sober sí a uno de los siguientes archivos en el directorio de Windows: -

- antiv.exe

- csrss.exe

- driver.exe

- driverini.exe

- drv.exe

- explorer.exe

- filexe.exe

- hlp16.exe

- lssas.exe

- qname.exe

- services.exe

- smss.exe

- spoole.exe

- swchost.exe

- syshost.exe

- systemchk.exe

- systemini.exe

- winchk.exe

- winlog32.exe

- winreg.exe

Conficker

También conocido como Downup, Downandup y Kido, es un gusano informático que apareció en octubre de 2008 y clonado en el 2012, que ataca el sistema operativo Microsoft Windows. El gusano explota una vulnerabilidad en el servicio Windows Server usado por Windows 2000, Windows XP, Windows Vista, Windows Server 2003, Windows Server 2008, y Windows

El gusano se propaga a sí mismo principalmente a través de una vulnerabilidad del desbordamiento de búfer del servicio Server de Windows. Usa una solicitud RPC especialmente desarrollada para ejecutar su código en el computador objetivo.

Cuando ha infectado un computador, Conficker desactiva varios servicios, como Windows Automatic Update, Windows Security Center,Windows Defender y Windows Error Reporting. Luego se contacta con un servidor, donde recibe instrucciones posteriores sobre propagarse, recolectar información personal o descargar malware adicional en el computador víctima.El gusano también se une a sí mismo a ciertos procesos tales como svchost.exe, explorer.exe y services.exe.

SINTOMAS DE LA INFECCION

El gusano se propaga a sí mismo principalmente a través de una vulnerabilidad del desbordamiento de búfer del servicio Server de Windows. Usa una solicitud RPC especialmente desarrollada para ejecutar su código en el computador objetivo.

Cuando ha infectado un computador, Conficker desactiva varios servicios, como Windows Automatic Update, Windows Security Center,Windows Defender y Windows Error Reporting. Luego se contacta con un servidor, donde recibe instrucciones posteriores sobre propagarse, recolectar información personal o descargar malware adicional en el computador víctima.El gusano también se une a sí mismo a ciertos procesos tales como svchost.exe, explorer.exe y services.exe.

SINTOMAS DE LA INFECCION

- La política de bloqueo de cuenta se restablece automáticamente.

- Algunos servicios de Microsoft Windows, como actualizaciones automáticas, Background Intelligent Transfer Service (BITS), Windows Defender y Windows Error Reporting no funcionan.

- Los controladores de dominio responden lentamente a las peticiones del cliente.

- Hay una congestión de las redes de área local como consecuencia de inundaciones ARP provenientes del escaneo de la red.

- Los sitios web relacionados a software antivirus o el servicio Windows Update resultan inaccesibles.

- Las cuentas de usuario se bloquean

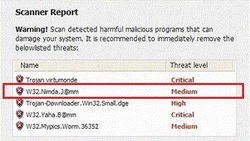

Nimda

es un gusano informático , también infecta archivos. Se extendió rápidamente, superando el daño económico causado por los brotes anteriores, como Código Rojo .Nimda utilizan varios tipos de técnica de propagación y esto provocó que se convierta en virus más extendido de Internet / gusano dentro de 22 minutos.

El gusano fue lanzado el 18 de septiembre de 2001. Debido a la fecha de lanzamiento, exactamente una semana después de los ataques contra el World Trade Center y el Pentágono , algunos medios comenzaron a especular rápidamente un vínculo entre el virus y Al Qaeda , aunque esta teoría terminó resultando infundada.

Nimda afectó tanto a las estaciones de trabajo de usuarios que ejecutan Windows 95 , 98 , Me , NT , 2000 o XP y los servidores que ejecutan Windows NT y 2000.

Origen del gusano nombre proviene de la escritura invertida de lo que es " administrador ".

F-Secure encontró el texto "Concept Virus (CV) V.5, Copyright (C) 2001 RPChina" en el código Nimda.

ACCION DEL VIRUS

Nimda fue tan eficaz en parte porque, a diferencia de otros tipos de malware, como el infame gusano Morris o Código Rojo-utiliza cinco infecciones diferentes vectores :

El gusano fue lanzado el 18 de septiembre de 2001. Debido a la fecha de lanzamiento, exactamente una semana después de los ataques contra el World Trade Center y el Pentágono , algunos medios comenzaron a especular rápidamente un vínculo entre el virus y Al Qaeda , aunque esta teoría terminó resultando infundada.

Nimda afectó tanto a las estaciones de trabajo de usuarios que ejecutan Windows 95 , 98 , Me , NT , 2000 o XP y los servidores que ejecutan Windows NT y 2000.

Origen del gusano nombre proviene de la escritura invertida de lo que es " administrador ".

F-Secure encontró el texto "Concept Virus (CV) V.5, Copyright (C) 2001 RPChina" en el código Nimda.

ACCION DEL VIRUS

Nimda fue tan eficaz en parte porque, a diferencia de otros tipos de malware, como el infame gusano Morris o Código Rojo-utiliza cinco infecciones diferentes vectores :

- a través de correo electrónico

- través de concursos abiertos compartidos de red

- a través de la navegación comprometidos sitios web

- explotación de diversos Microsoft IIS vulnerabilidades 4,0 / 5,0 recorrido de directorio. (Ambos Code Red y Nimda fue un gran éxito explotando vulnerabilidades conocidas y resueltas largo en el servidor de Microsoft IIS.

- a través de las puertas traseras dejadas por el "Code Red II" y " sadmind / IIS "gusanos.

MORRIS

El gusano de Morris o gusano de Internet de 02 de noviembre 1988 fue uno de los primeros gusanos informáticos distribuidos a través de la Internet . Es considerado el primer gusano y fue sin duda la primera en obtener la corriente principal significativa atención de los medios. También dio lugar a la primera condena en los EE.UU. bajo la 1986 Ley de Fraude y Abuso . Fue escrito por un estudiante de la Universidad de Cornell , Robert Tappan Morris , y puso en marcha el 2 de noviembre de 1988 del MIT

Según su creador, el gusano Morris no fue escrito para causar daño, sino para medir el tamaño de la Internet. Sin embargo, el gusano fue liberado de MIT para disfrazar el hecho de que el gusano vino originalmente de Cornell. Además, el gusano Morris trabajó mediante la explotación de vulnerabilidades conocidas en Unix sendmail , dedo , y rsh / rexec , así como contraseñas débiles Debido a la dependencia de rsh (normalmente desactivado en redes no confiables) que no debería suceder en un reciente configurado correctamente el sistema.

Una consecuencia supuestamente no intencionada del código, sin embargo, provoca que sea más perjudicial: un equipo puede estar infectado varias veces y cada proceso adicional sería ralentizar la máquina hacia abajo, con el tiempo hasta el punto de ser inutilizable. Esto tendría el mismo efecto que una bomba tenedor y bloquea el ordenador. El cuerpo principal del gusano sólo puede infectar a diciembre VAX máquinas que funcionan con 4 BSD y Sun-3 sistemas. Un portátil "grappling hook" componente del gusano fue utilizado para tirar encima (descargar) el cuerpo principal y el gancho de ataque podría funcionar en otros sistemas, la carga hacia abajo y hacerlos víctimas periféricos

fuente : www.wikipedia.com

Según su creador, el gusano Morris no fue escrito para causar daño, sino para medir el tamaño de la Internet. Sin embargo, el gusano fue liberado de MIT para disfrazar el hecho de que el gusano vino originalmente de Cornell. Además, el gusano Morris trabajó mediante la explotación de vulnerabilidades conocidas en Unix sendmail , dedo , y rsh / rexec , así como contraseñas débiles Debido a la dependencia de rsh (normalmente desactivado en redes no confiables) que no debería suceder en un reciente configurado correctamente el sistema.

Una consecuencia supuestamente no intencionada del código, sin embargo, provoca que sea más perjudicial: un equipo puede estar infectado varias veces y cada proceso adicional sería ralentizar la máquina hacia abajo, con el tiempo hasta el punto de ser inutilizable. Esto tendría el mismo efecto que una bomba tenedor y bloquea el ordenador. El cuerpo principal del gusano sólo puede infectar a diciembre VAX máquinas que funcionan con 4 BSD y Sun-3 sistemas. Un portátil "grappling hook" componente del gusano fue utilizado para tirar encima (descargar) el cuerpo principal y el gancho de ataque podría funcionar en otros sistemas, la carga hacia abajo y hacerlos víctimas periféricos

fuente : www.wikipedia.com